صور جيتي

تم تحديث حصان طروادة للاحتيال المصرفي الذي كان يستهدف مستخدمي Android لمدة ثلاث سنوات لإحداث المزيد من الحزن. إلى جانب استنزاف الحسابات المصرفية ، يمكن أن يقوم حصان طروادة الآن بتنشيط مفتاح القفل الذي يقوم بإعادة ضبط المصنع ويمسح الأجهزة المصابة نظيفة.

تم توثيق Brata لأول مرة في بريد من شركة الأمن Kaspersky ، التي أبلغت عن انتشار البرامج الضارة لنظام Android منذ يناير 2019 على الأقل. انتشرت البرامج الضارة بشكل أساسي من خلال Google Play ولكن أيضًا من خلال أسواق الطرف الثالث ، ودفع الإشعارات على مواقع الويب المخترقة ، والروابط الدعائية على Google ، والرسائل التي تم تسليمها بواسطة WhatsApp أو SMS. في ذلك الوقت ، استهدف براتا الأشخاص الذين لديهم حسابات من بنوك مقرها البرازيل.

تغطية مساراتها الخبيثة

عاد Brata الآن بمجموعة من الإمكانات الجديدة ، وأهمها القدرة على إجراء إعادة ضبط المصنع على الأجهزة المصابة لمسح أي أثر للبرامج الضارة بعد محاولة تحويل بنكي غير مصرح به. شركة الأمن Cleafy Labs التي أبلغت أولاً عن مفتاح القفل، قال إن الميزات الأخرى التي تمت إضافتها مؤخرًا إلى Brata تشمل تتبع نظام تحديد المواقع العالمي (GPS) ، وتحسين الاتصال بخوادم التحكم ، والقدرة على المراقبة المستمرة للتطبيقات المصرفية للضحايا ، والقدرة على استهداف حسابات البنوك الموجودة في بلدان إضافية. يعمل حصان طروادة الآن مع البنوك الموجودة في أوروبا والولايات المتحدة وأمريكا اللاتينية.

قال باحثون من شركة الأمن Zimperium في بيان “اكتشف لأول مرة استهداف مستخدمي Android البرازيليين في عام 2019 بواسطة Kaspersky ، تم تحديث طروادة الوصول عن بعد (RAT) ، واستهداف المزيد من الضحايا المحتملين وإضافة مفتاح إيقاف إلى هذا المزيج لتغطية مساراته الضارة”. بريد تأكيدا لنتائج كليفى. “بعد إصابة البرنامج الضار بالعدوى وإجراء تحويل إلكتروني بنجاح من التطبيق المصرفي للضحية ، فإنه سيفرض إعادة تعيين إعدادات المصنع على جهاز الضحية.”

هذه المرة ، لا يوجد دليل على انتشار البرامج الضارة عبر Google Play أو متاجر Android الرسمية الأخرى. بدلاً من ذلك ، ينتشر تطبيق Brata من خلال رسائل نصية تصيد متخفية في شكل تنبيهات مصرفية. يتم تداول القدرات الجديدة في ثلاثة متغيرات على الأقل ، وكلها لم يتم اكتشافها بالكامل تقريبًا حتى اكتشفها Cleafy لأول مرة. التسلل هو على الأقل جزئيًا نتيجة أداة تنزيل جديدة تُستخدم لتوزيع التطبيقات.

إلى جانب مفتاح القفل ، يسعى Brata الآن للحصول على إذن للوصول إلى مواقع الأجهزة المصابة. بينما قال باحثو Cleafy إنهم لم يعثروا على أي دليل في الكود على أن Brata يستخدم تتبع الموقع ، فقد توقعوا أن الإصدارات المستقبلية من البرامج الضارة قد تبدأ في الاستفادة من هذه الميزة.

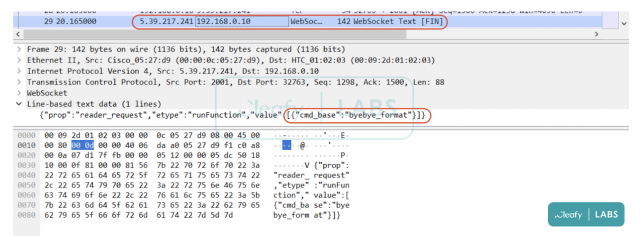

تم أيضًا تحديث البرامج الضارة للحفاظ على اتصال دائم بخادم التحكم والأوامر للمهاجم (أو C2) في الوقت الفعلي باستخدام مقبس الويب.

“كما هو موضح في الشكل 17 [below]، يتم استخدام بروتوكول webSocket بواسطة C2 الذي يرسل أوامر محددة تحتاج إلى تنفيذها على الهاتف (على سبيل المثال ، whoami ، byebye_format ، screen_capture ، إلخ) ، كتب باحثو Cleafy. “على حد علمنا ، تكون البرامج الضارة (من منظور الاتصال) في حالة انتظار معظم الوقت ، حتى تصدر أوامر C2 تعليمات للتطبيق للخطوة التالية.”

مختبرات كليفى

تؤكد الإمكانات الجديدة على السلوك المتطور باستمرار لتطبيقات البرامج الإجرامية وأنواع أخرى من البرامج الضارة حيث يسعى مؤلفوها لزيادة مدى وصول التطبيقات والإيرادات التي يدرونها. يجب أن يظل مستخدمو هواتف Android حذرين من البرامج الضارة الضارة عن طريق الحد من عدد التطبيقات التي يقومون بتثبيتها ، والتأكد من أن التطبيقات تأتي من مصادر جديرة بالثقة فقط ، وتثبيت تحديثات الأمان بسرعة.