تقنية

افتح أبواب المرآب في أي مكان في العالم باستخدام هذا الجهاز “الذكي” – Ars Technica

صور جيتي

إن وحدة التحكم في باب المرآب الرائدة في السوق مليئة بالثغرات الأمنية والخصوصية الخطيرة لدرجة أن الباحث الذي اكتشفها ينصح أي شخص يستخدمها بفصلها على الفور حتى يتم إصلاحها.

يستخدم كل جهاز بقيمة 80 دولارًا أمريكيًا لفتح أبواب المرآب وإغلاقها والتحكم في إنذارات أمان المنزل والمقابس الذكية نفس كلمة المرور العامة التي يسهل العثور عليها للتواصل مع خوادم Nexx. تنقل وحدات التحكم أيضًا عنوان البريد الإلكتروني غير المشفر ومعرف الجهاز والاسم الأول والأخير المقابل لكل منها ، جنبًا إلى جنب مع الرسالة المطلوبة لفتح أو إغلاق الباب أو تشغيل المكونات الذكية أو إيقاف تشغيلها أو جدولة مثل هذا الأمر في وقت لاحق. الزمن.

افصل جميع أجهزة Nexx على الفور

النتيجة: يمكن لأي شخص لديه خلفية فنية معتدلة البحث في خوادم Nexx عن عنوان بريد إلكتروني معين أو معرّف الجهاز أو الاسم ثم إصدار أوامر إلى وحدة التحكم المرتبطة (وحدات تحكم Nexx لإنذارات أمان المنزل عرضة لنوع مماثل من الثغرات الأمنية. ) تسمح الأوامر بفتح باب أو إيقاف تشغيل جهاز متصل بمقبس ذكي أو تعطيل جهاز الإنذار. الأسوأ من ذلك ، على مدار الأشهر الثلاثة الماضية ، لم يستجب أفراد Nexx الموجودون في تكساس للعديد من الرسائل الخاصة التي تحذر من نقاط الضعف.

كتب الباحث الذي اكتشف الثغرة الأمنية في المقال “لقد تجاهلت Nexx باستمرار محاولات الاتصال مني ، ووزارة الأمن الداخلي ووسائل الإعلام”. تم نشر المنشور يوم الثلاثاء. “يجب على مالكي الأجهزة فصل جميع أجهزة Nexx على الفور وإنشاء تذاكر دعم مع الشركة تطلب منهم إصلاح المشكلة.”

يقدر الباحث تأثر أكثر من 40 ألف جهاز ، يقع في العقارات السكنية والتجارية ، وأن أكثر من 20 ألف شخص لديهم حسابات Nexx نشطة.

تسمح وحدات تحكم Nexx للأشخاص باستخدام هواتفهم أو مساعدي الصوت لفتح وإغلاق أبواب المرآب ، بناءً على الأمر أو في أوقات محددة من اليوم. يمكن أيضًا استخدام الأجهزة للتحكم في إنذارات أمان المنزل والمقابس الذكية المستخدمة لتشغيل الأجهزة أو إيقاف تشغيلها عن بُعد. مركز هذا النظام عبارة عن خوادم تديرها Nexx ، والتي يتصل بها كل من الهاتف أو المساعد الصوتي وفتاحة باب المرآب. تبدو العملية المكونة من خمس خطوات لتسجيل جهاز جديد كما يلي:

- يستخدم المستخدم تطبيق Nexx Home للجوّال لتسجيل جهاز Nexx الجديد مع Nexx Cloud.

- خلف الكواليس ، تقوم Nexx Cloud بإرجاع كلمة مرور للجهاز لاستخدامها في الاتصال الآمن مع Nexx Cloud.

- يتم نقل كلمة المرور إلى هاتف المستخدم وإرسالها إلى جهاز Nexx عبر Bluetooth أو Wi-Fi.

- يقوم جهاز Nexx بإنشاء اتصال مستقل مع Nexx Cloud باستخدام كلمة المرور المقدمة.

- يمكن للمستخدم الآن تشغيل باب المرآب عن بعد باستخدام تطبيق Nexx Mobile App.

هذا توضيح للعملية:

سام ساباتان

كلمة مرور عالمية يسهل العثور عليها

لجعل كل شيء يعمل ، تستخدم وحدات التحكم بروتوكولًا خفيف الوزن يُعرف باسم MQTT. اختصار لـ “النقل عن بُعد لخدمة وضع الرسائل في قائمة انتظار” ، يتم استخدامه في الشبكات ذات النطاق الترددي المنخفض ، أو زمن الانتقال العالي ، أو الشبكات غير المستقرة بطريقة أخرى لتعزيز الاتصال الفعال والموثوق بين الأجهزة والخدمات السحابية. لهذا ، يستخدم Nexx ملف نموذج إعلان التسجيلحيث يتم إرسال رسالة واحدة بين أجهزة المشتركين (الهاتف والمساعد الصوتي وفتاحة باب المرآب) ووسيط مركزي (سحابة Nexx).

وجد الباحث Sam Sabetan أن الأجهزة تستخدم نفس كلمة المرور للتواصل مع سحابة Nexx. علاوة على ذلك ، يمكن الحصول على كلمة المرور هذه بسهولة عن طريق تحليل البرامج الثابتة التي يتم شحنها مع الجهاز أو الاتصال ذهابًا وإيابًا بين الجهاز وسحابة Nexx.

كتب الباحث: “يعد استخدام كلمة مرور عامة لجميع الأجهزة ثغرة أمنية كبيرة ، حيث يمكن للمستخدمين غير المصرح لهم الوصول إلى النظام البيئي بأكمله من خلال الحصول على كلمة المرور المشتركة”. “من خلال القيام بذلك ، يمكن أن يعرضوا للخطر ليس فقط الخصوصية ولكن أيضًا أمان عملاء Nexx من خلال التحكم في أبواب المرآب الخاصة بهم دون موافقتهم.”

عندما استخدم Sabetan كلمة المرور هذه للوصول إلى الخادم ، سرعان ما وجد ليس فقط الاتصال بين جهازه والسحابة ، ولكن الاتصال بأجهزة Nexx الأخرى والسحابة. وهذا يعني أنه يمكنه تصفية عناوين البريد الإلكتروني والأسماء الأخيرة والأحرف الأولى ومعرفات الأجهزة للمستخدمين الآخرين لتحديد العملاء استنادًا إلى المعلومات الفريدة التي تمت مشاركتها في تلك الرسائل.

لكن الأمور تزداد سوءًا. يمكن لـ Sabetan نسخ الرسائل التي أصدرها المستخدمون الآخرون لفتح أبوابهم وإعادة تشغيلها حسب الرغبة – من أي مكان في العالم. هذا يعني أن عملية القص واللصق البسيطة كانت كافية للتحكم في أي جهاز Nexx ، بغض النظر عن مكان وجوده.

يوجد أدناه دليل على فيديو يوضح مفهوم الاختراق:

ثغرة أمنية في NexxHome Smart Garage – CVE-2023-1748.

يعيد هذا الحدث إلى الذهن الكليشيهات المتداولة التي تقول إن S في إنترنت الأشياء – اختصارًا للمصطلح الشامل إنترنت الأشياء – يمثل الأمان. في حين أن العديد من أجهزة إنترنت الأشياء توفر الراحة ، إلا أن عددًا ينذر بالخطر منها مصمم بأقل قدر من الحماية الأمنية. تعتبر البرامج الثابتة القديمة ذات الثغرات الأمنية المعروفة وعدم القدرة على التحديث أمرًا نموذجيًا ، وكذلك العيوب التي لا حصر لها مثل بيانات الاعتماد المشفرة وتجاوز الامتيازات والمصادقة غير الصحيحة.

يجب على أي شخص يستخدم جهاز Nexx التفكير بجدية في تعطيله واستبداله بشيء آخر ، على الرغم من أن فائدة هذه النصيحة محدودة حيث لا يوجد ضمان بأن البدائل ستكون أكثر أمانًا.

مع تعرض العديد من الأجهزة للخطر ، أصدرت وكالة الأمن السيبراني وأمن البنية التحتية الأمريكية التشاور مما يقترح أن يتخذ المستخدمون تدابير وقائية ، بما في ذلك:

- قلل تعرض الشبكة لجميع أجهزة نظام التحكم و / أو أنظمة التحكم ، وتأكد من قيامك بذلك لا يمكن الوصول إليه من الإنترنت.

- تحديد مواقع شبكات نظام التحكم والأجهزة البعيدة خلف جدران الحماية وعزلها عن شبكات الأعمال.

- عندما يكون الوصول عن بُعد مطلوبًا ، استخدم طرقًا آمنة ، مثل الشبكات الخاصة الافتراضية (VPN) ، وقد يكون للكشف عن الشبكات الظاهرية الخاصة ثغرات أمنية ويجب تحديثها إلى أحدث إصدار متاح. تعرف أيضًا على أن VPN آمنة مثل الأجهزة المتصلة بها فقط.

بالطبع لا يمكن نشر هذه الإجراءات عند استخدام وحدات تحكم Nexx ، مما يعيدنا إلى عدم الأمان العام لإنترنت الأشياء ونصيحة Sabetan لتجاهل المنتج ببساطة ما لم يصل الإصلاح أو حتى يصل.

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

تقنية

أول مريض لشركة Neuralink يسمي شريحة دماغه، ويتعلم لغات جديدة

يقول أول مريض لشركة Neuralink أنه تم زرع شريحة دماغه هناك بعد سبعة أشهر من عملية الزرع الجراحية.

نولاند أربو، وهو مصاب بالشلل الرباعي وتحول أول شخص يتلقى الزرعة التي تتحكم في الكمبيوتر تم تطويره بواسطة لإيلون ماسك وقالت شركة واجهة الدماغ، الأربعاء، إنها أطلقت على الجهاز اسم “حواء” وتعمل معه على تحسين نفسه بطرق مختلفة.

كمين كتب في منشور على X أنه يقضي حوالي أربع ساعات يوميًا في اجتماعات مع فريق Neuralink، من الاثنين إلى الجمعة، لاختبار عملية الزرع. وفي أوقات فراغه يستخدم الجهاز لقراءة الكتاب المقدس ودراسته وتعلم اللغات.

وقال: “في الوقت الحالي، أتعلم الفرنسية واليابانية لمدة ثلاث ساعات تقريبًا يوميًا باستخدام عدة مصادر مختلفة”.

وأضاف أربو: “قررت أيضًا إعادة تعلم الرياضيات من الألف إلى الياء استعدادًا للعودة إلى المدرسة يومًا ما”.

وتلقى أربو، الذي أصيب بالشلل من الكتفين إلى الأسفل في عام 2016 فيما أسماه سابقًا “حادث غوص غريب”، عملية زرع دماغ نيورالينك في يناير.

تلتقط الشريحة نشاط الدماغ وترسله إلى جهاز كمبيوتر عبر البلوتوث، مما يسمح للمستخدم بالتحكم في حركة مؤشر الكمبيوتر وتصفح الويب ولعب ألعاب الفيديو وتصميم نماذج ثلاثية الأبعاد – على سبيل المثال – من خلال محاكاة حدوث هذه الأشياء.

كانت الجراحة ناجحة في البداية، ولكن في الأسابيع التي تلت ذلك، بدأ الجهاز يتعطل بعد انسحاب بعض أسلاكه البالغ عددها 64 سلكًا، كل منها أرق من شعرة الإنسان، من دماغه.

أخبر أربو Business Insider سابقًا أن فقدان الوظيفة كان له تأثير عاطفي عليه. ومع ذلك، كتبت شركة Neuralink في منشور على مدونتها في شهر مايو أنها تمكنت من حل المشكلة، ويقول Arbo إن غرسته تعمل الآن على النحو المنشود.

لدى شركة Neuralink خطط طموحة لشريحة الدماغ الخاصة بها، والتي أعلنت عنها مؤخرًا تم زرعها بنجاح في مريض آخر.

وقال ماسك إن الشركة تهدف إلى القيام بذلك لزرع الشريحة بالآلاف، وربما الملايينالمزيد من المرضى على مدى العقد المقبل، وأنه يمكن استخدامه في نهاية المطاف للسيطرة على الأطراف الاصطناعية في “حل لوك سكاي ووكر”.

كما وصف الملياردير أيضًا غرسة Neuralink بأنها بالغة الأهمية الإنسانية هي التنافس مع الذكاء الاصطناعي الفائق الذكاءوهو ما يحاول تطويره في شركته الناشئة للذكاء الاصطناعي، xAI.

والآن بعد أن تمت استعادة وظائف الجهاز بالكامل، قال أربو إنه مهتم بالعودة إلى الكلية وإنهاء شهادته أو التحول إلى علم الأعصاب لأنه “قد يكون لديه نظرة ثاقبة في هذا المجال في هذه المرحلة”.

ويطمح المقيم في أريزونا أيضًا إلى نشر كتاباته الإبداعية وبدء جمعية خيرية وبناء منزل لوالديه يومًا ما.

وقال أربو: “في النهاية، أنا أستمتع بحياتي وتحسنت حياتي كثيرًا في مثل هذا الوقت القصير. من الصعب حتى وصفها بالكلمات”، ووقع المنشور بعبارة “Noland & Eve، المعروف أيضًا باسم P1”.

لم تستجب شركة Neuralink لطلب التعليق الذي تم تقديمه خارج ساعات العمل العادية.

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

تقنية

“ماذا تقصد؟ انا ذاهب لرمي

عشاق الألعاب القتالية يأكلون جيدًا، وجميع الألعاب الكلاسيكية تقريبًا تعود الآن

يبدو أن Capcom لم تكن راضية عن إطلاق لعبة Marvel vs. قتال Capcom قريبًا وفاجأ معجبيهم مرة أخرى.

خلال عرض Nintendo Direct: Partner Showcase بالأمس، ظهرت مجموعة Capcom Fighting Collection 2 فجأة على آلاف/ملايين الشاشات حول العالم، الأمر الذي من الواضح أنه أرسل مجتمع ألعاب القتال إلى حالة من الجنون على أقل تقدير.

مثل ردود أفعال مجموعة Marvel السابقة، فإن المعجبين الذين شاهدوا البث (وأولئك الذين سجلوا الدخول بعده) تفاجأوا ربما لم يتوقعوا مجموعة أخرى قريبًا جدًا عندما لم تكن المجموعة الأولى قد خرجت بعد.

هناك بالطبع فرحة جامحة ليس فقط في رؤية عودة لعبتي Capcom vs.SNK، ولكن أيضًا في شخصيات Project Justice، والتي لم تكن متاحة منذ إصدار Sega Dreamcast في عام 2001.

علاوة على ذلك، فقد تعمقوا أكثر في Power Stone وPower Stone 2 التي ظل المعجبون يستجدون إصدارًا جديدًا منها لسنوات.

وبالطبع هناك خيط مشترك من النكات من أولئك الذين يتفاعلون مع الكشف عن أنه كان من الممكن أن يتركوا Capcom Fighting Evolution خارج اللعبة – خاصة عندما لا يتم تضمين المدارس المنافسة الأصلية.

حدث مرة أخرى؟! @maximilian_ pic.twitter.com/dijuIN8DHE

– خورخي كونستانتيني (@itotweets_) 27 أغسطس 2024

ماكسيميليان ديفيد هو رد الفعل الذي ربما كان يرغب في رؤيته، ولم يخيب ظنه هناك.

في البداية، ماكس “ماذا؟” يبدو الأمر أكثر حيرة ويكاد يكون خائفًا مما يحدث عندما يقفز ريو وتيري على الشاشة، متبوعًا بمزيد من التعبيرات والصراخ.

يعرف ماكس كيف سيكون رد فعل صديقه، لذلك يتصل بكيني”أونروليمباشرة بعد ذلك ويطلب منه الابتعاد عن الإنترنت بأي ثمن حتى يتمكن من مشاهدة Nintendo Direct.

يلتزم كيني بذلك، وبينما يجلس للحصول على رده، يمكنك رؤية لافتات Power Stone وRival Schools الرائعة مضاءة خلفه – حتى تتمكن من تخمين كيف سيسير الأمر.

الفيديو الكامل هنا https://t.co/bVNgpgQk64 pic.twitter.com/zhlKPwIbQn

— أونروولي ❼ (@unrooolie) 27 أغسطس 2024

يبدأ بالقفز في CvS، لكنه لا يستطيع إلا أن يقفز لأعلى ولأسفل عندما يظهر Justice على الشاشة.

وعندما يأتي Power Stone، يصرخ كيني ويقفز من كرسيه بسرعة كبيرة لدرجة أنه يقطع الميكروفون أو سماعات الرأس، ويمكنك سماع صوت إشعار Windows بشكل هزلي عند حدوث ذلك.

إنه متحمس جدًا لدرجة أنه بدأ يسعل ويقرأ كيف كاد أن يتقيأ.

معامل وبالمثل، كان عليه أن يركض من على الكرسي ليجد نسخته القديمة من CvS2 على الرف أيضًا.

قميصي لهذا اليوم تم شراؤه من قبل أطفالي pic.twitter.com/ELqeQWGT3D

— أونروولي ❼ (@unrooolie) 28 أغسطس 2024

من الجميل أيضًا رؤية رد فعل شخص مثل الأسطوري جاستن وونغوالتي كانت ذات مرة (أو في بعض الحالات لا تزال تتنافس) في العديد من هذه العناوين.

لقد قمنا بتضمين بعض من أطرف ردود أفعال Capcom Fighting Collection 2 التي يمكن أن نجدها منه com.curiousjoi, قرمزي كيلو بايتو ألعاب تشازالوالتي يمكنك الاطلاع عليها أدناه – ولكن لا تتفاجأ إذا واجهت لغة قوية وسط الإثارة

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

تقنية

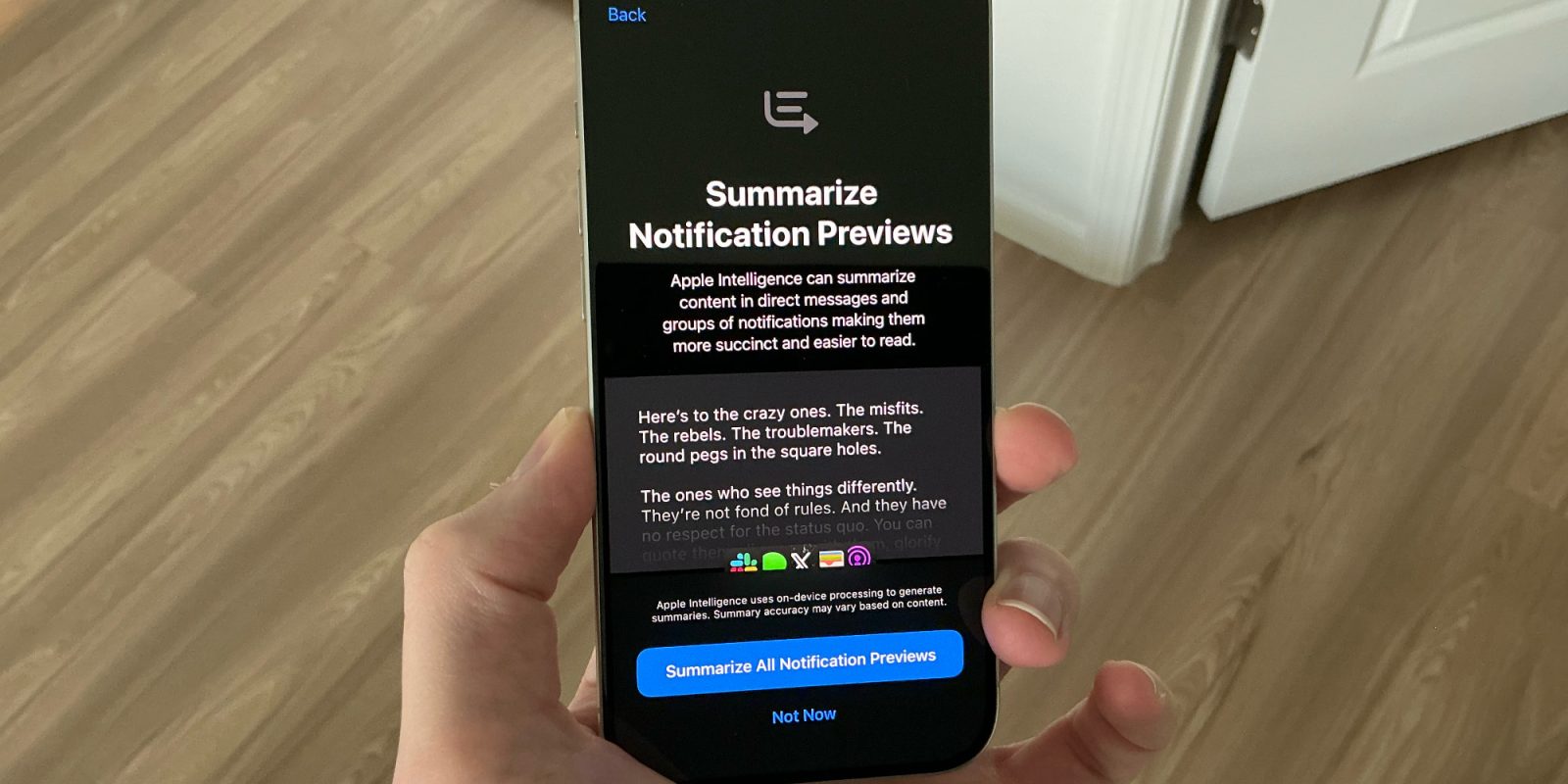

يوفر الإصدار التجريبي الثالث من iOS 18.1 ملخصات إشعارات Apple Intelligence لجميع التطبيقات

أصدرت Apple اليوم الإصدار Beta 3 لأنظمة iOS 18.1 وiPadOS 18.1 وmacOS Sequoia 15.1. تتضمن هذه التحديثات بعض إمكانيات Apple Intelligence الرئيسية الجديدة غير المتوفرة في الإصدارات التجريبية السابقة. إحدى هذه الإضافات تؤدي إلى توسيع ما يمكن أن يكون الميزة القاتلة لـ Apple Intelligence: ملخصات التنبيه.

ملخصات الإخطارات لجميع تطبيقاتك

في الإصدارات السابقة من iOS 18.1، كانت ملخصات الإشعارات متاحة لتطبيقين من تطبيقات Apple:

على الرغم من اقتصاره على تطبيقين فقط، إلا أنهما ذكاء أبل لقد كانت الملخصات هي أكبر فرق بالنسبة لي في استخدامي اليومي.

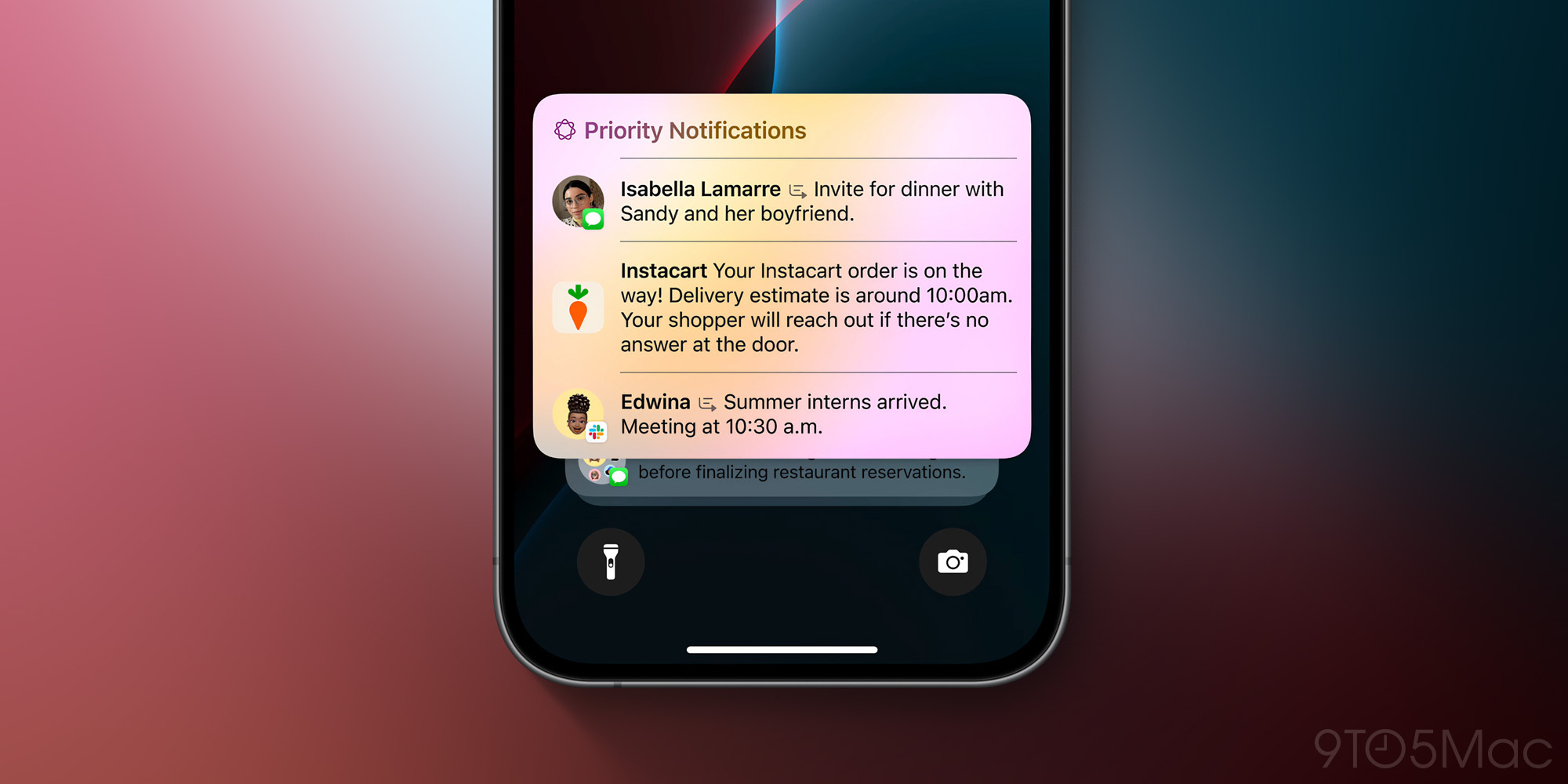

الآن، في الإصدار التجريبي 3 اليوم، يمكن استخدام ملخصات الإشعارات لكل تطبيق على جهازك. يتضمن ذلك المزيد من تطبيقات نظام Apple الخاصة، ولكن أيضًا – والأهم – تطبيقات الطرف الثالث أيضًا.

ستستخدم الملخصات الذكاء الاصطناعي لالتقاط محتوى رسالة معينة أو بريد إلكتروني أو عنوان إخباري معين بذكاء، وما إلى ذلك. سيتم بعد ذلك تسليم هذا الملخص في إشعار، الأمر الذي جعل الإشعارات في استخدامي أكثر فائدة من ذي قبل.

بعد تثبيت الإصدار التجريبي 3، سيوفر جهازك دليل إعداد يسألك عما إذا كنت تريد تمكين ملخصات الإشعارات لجميع تطبيقاتك أم لا.

ولكن مهما كان اختيارك، فمن خلال الإعدادات ⇾ الإشعارات ⇾ معاينة الملخص، يمكنك بدلاً من ذلك تشغيل الملخصات وإيقاف تشغيلها للتطبيقات الفردية.

لذلك، إذا كانت هناك إشعارات معينة تفضل ملخصات لها، في حين ترغب البعض الآخر في الحصول على محتوى إشعارات عادي، فيمكنك الانتقاء والاختيار على أساس كل تطبيق على حدة.

توفر ميزة الذكاء الاصطناعي قيمة مضافة كل يوم

كما كتبت من قبل، كانت ملخصات التنبيه هي الميزة المفضلة لدي في Apple Intelligence حتى الآن. أنا متحمس لرؤيتهم يأتون إلى المزيد من التطبيقات اليوم.

لا تزال Apple Intelligence في مرحلة تجريبية، وبالتالي فإن الملخصات، بالطبع، لم تكن دائمًا دقيقة تمامًا. ذات مرة، أرسل لي أخي رسالة نصية عن ابنه الرضيع، وأشار ملخص شركة أبل إلى “ابنته”.

ولكن في معظم الأحيان، كانت ملخصات الإشعارات بمثابة إضافة قيمة حقًا لجهاز iPhone وiPad وحتى Apple Watch.

ما رأيك في ملخصات Apple Intelligence؟ هل وجدتها مفيدة؟ أخبرنا في التعليقات.

FTC: نحن نستخدم الروابط التابعة التلقائية التي تدر دخلاً. أكثر.

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

-

وسائل الترفيه3 سنوات ago

Yakamoz S-245 الموسم الثاني: تاريخ إصدار Netflix واللاعبين والقصة

-

تقنيةسنتين ago

iOS 17: الجديد كليًا مع Siri و Spotlight

-

الاخبار المهمهسنتين ago

معرض عن مدينة العلا السعودية أقيم في متحف القصر- شينهوا

-

علمسنتين ago

تقدم مستشفى ديلا نمر رعاية طبية متكاملة لمرضى الأنف والأذن والحنجرة

-

الاخبار المهمه3 سنوات ago

السعودية تستقبل “مراسل رونالدو” الأول في العالم

-

رياضةسنتين ago

الإمارات المهيمنة تفوز بالمركز الأول في بطولة ناس الرياضية للجوجيتسو

-

الاخبار المهمهسنتين ago

وذكر التقرير أن اليابان تخطط للقاء وزراء خارجية منطقة الخليج في سبتمبر

-

رياضةسنتين ago

UFC 294 فولكانوفسكي ضد ماخاتشيف: دانا وايت تثني القواعد لفولك، وقت البدء، البطاقة