تقنية

نصائح مهمة .. إليك ما تحتاج لمعرفته حول الثغرات الأمنية لحماية هاتفك من القرصنة

يقضي الشخص العادي حوالي 5 ساعات يوميًا على الهاتف ، ويبدأ معظم الناس حول العالم يومهم بالتحقق من هواتفهم المحمولة.

في تقرير نشره موقع Carnon الإلكتروني (اختصارقالت الكاتبة الأمريكية ديفيبيريا سونيلكومار ، لقد حان الوقت لإدراك أن هاتفنا المحمول هو مفتاح خارق للطبيعة يمكنه فتح أي باب لحياتنا ، سواء كانت افتراضية أو مادية.

أول شيء نتحقق منه في المنزل هو ما إذا كان الباب والأقفال تعمل بشكل صحيح لتأمين مساحتنا الشخصية ، ولكن هل لدينا أي مخاوف؟ نفسه فيما يتعلق باستخدام هواتفنا المحمولة؟

أدت الزيادة الهائلة في استخدام الأجهزة المحمولة إلى زيادة سريعة في عدد البرامج الضارة. قد ترى نفسك “كعميل” عندما تتصفح الإنترنت أو تستخدم خدمة عبر الإنترنت ، لكنك لا تعرف حقًا أن بياناتك يتم شراؤها وبيعها ، لأنه لا يوجد شيء مجاني في الحياة.

احذر من أذونات التطبيق

وجدت الدراسات الحديثة أن أكثر من 1000 تطبيق Android تسرق بياناتك مثل الموقع وكلمات المرور والبيانات الشخصية الأخرى. لذلك ، لا توافق أبدًا على الأذونات غير الضرورية للتطبيقات.

وفي حالة طلب تطبيق التسوق أذونات مثل التخزين وجهات الاتصال والميكروفون ، فمن المهم لماذا يحتاج تطبيق التسوق للوصول إلى مساحة التخزين الخاصة بك. من خلال منح هذا الإذن ، يمكن للتطبيق الوصول إلى أي شيء في ذاكرة هاتفك ، وإذا طلب الوصول إلى ميكروفون ، فيمكنه الاستماع إلى الدردشات الصوتية والمحادثات.

يطلب التطبيق الشرعي الإذن فقط بناءً على وظائفه ، وللتحكم في أذونات التطبيق ، انتقل إلى الإعدادات والتطبيقات ، ثم حدد التطبيق وانقر على الأذونات.

يمكن استخدام بعض التطبيقات لتجعل من الصعب تتبع هاتفك (Shutterstock)

يمكن استخدام بعض التطبيقات لتجعل من الصعب تتبع هاتفك (Shutterstock)قواعد كلمة المرور الإلزامية

استخدم دائمًا كلمة مرور طويلة مكونة من 8 أحرف على الأقل وهي مزيج من الأحرف الصغيرة والصغيرة والأرقام والرموز. حافظ على عادة تغيير كلمة مرورك كل 60 يومًا. لا تكرر أبدًا نفس كلمة المرور لحسابات متعددة.

قد تجعل بعض المواقع هذه القوانين إلزامية بينما يتجاهلها البعض الآخر. هل تساءلت يومًا لماذا يجب علينا الالتزام بالقواعد المذكورة أعلاه؟ هذه هي القاعدة الأولى التي تحمي حساباتك من هجمات القوة العمياء على كلمة المرور.

ما هو هجوم القوة العمياء؟

حاول المهاجم استخدام مجموعات مختلفة من الأحرف والرموز لمطابقة كلمة مرورك. الآن بعد أن أصبح لدينا أجهزة كمبيوتر تتمتع بقدرة أكبر على الحوسبة ، يمكنك بسهولة تنفيذ هجوم القوة العمياء باستخدام أي من كلمات المرور القياسية التي تستخدمها.

يسمح لك بتحديد موقعhaibenpwned.comتحقق مما إذا كان معرف البريد الإلكتروني أو كلمة المرور الخاصة بك قد سُرق في أي مكان على الإنترنت.howsecureismypassword.netسيتيح لك هذا معرفة المدة التي سيستغرقها المتسلل لكسر كلمة المرور الخاصة بك.

قم بإلغاء التثبيت إذا كانت هناك تطبيقات غير مستخدمة. فكر في التطبيقات كنوافذ لمنزلك ، فكلما كان الرقم أقل أمانًا.

تجنب تطبيقات الطرف الثالث

قم بتنزيل تطبيقاتك فقط من متجر Google Play أو متجر Apple Play.

قم دائمًا بتعيين المصادقة متعددة العوامل

العامل الأول الذي يجب التحقق منه هو شيء تعرفه ، مثل كلمات المرور وأرقام التعريف الشخصية. إذا تمكن المهاجم من الوصول إلى كلمة المرور الخاصة بك وحاول الوصول إلى حسابك ، فسيُطلب منه وكيل ثان وشيء تملكه ، مثل رمز مميز أو كلمة مرور متغيرة.

تم تعيين هذا الرمز المميز بحدود زمنية لذلك سيتغير كل دقيقة ، لذلك حتى إذا حصل المهاجم على كلمة المرور الخاصة بك ، فيجب أن يكون لديه حق الوصول إلى هاتفك. بالإضافة إلى ذلك ، يجب أن يكون لديه رقم التعريف الشخصي من تطبيق المدقق أو الرمز المميز الذي تلقيته.

استخدم متصفحًا آمنًا

تأكد من استخدام متصفح آمن ، لأن أمان المتصفح مهم ، فالمتصفح يعرف الكثير عنا أكثر من أي شخص آخر في حياتنا. إنه يعرف ما الذي تبحث عنه ، وكلمات المرور التي تدخلها ، وتاريخك الطبي ، والأشخاص الذين تتحدث إليهم وأين تكون. عندما يتعلق الأمر بأمان المتصفح ، اختر واحدًا يركز على الخصوصية والأمان.

من المعروف أن Mozilla Firefox و Brave يوفران مستويات كافية من الأمن والسلامة. يتمثل الاختلاف في أنه في Firefox يتعين علينا إضافة مكونات مثل “NoScript” و “Ghostree” يدويًا لضمان الخصوصية والأمان ، لكن متصفح “Brave” يحتوي على مانع تتبع وحاجب إعلانات ومانع لبصمات الأصابع.

استخدم دائمًا كلمة مرور طويلة لا تقل عن 8 أحرف ، وهي مزيج من الأحرف الصغيرة والصغيرة والأرقام والرموز (Shutterstock)

استخدم دائمًا كلمة مرور طويلة لا تقل عن 8 أحرف ، وهي مزيج من الأحرف الصغيرة والصغيرة والأرقام والرموز (Shutterstock)استخدم شبكة افتراضية خاصة

استخدم دائمًا VPN عند التصفح من شبكة Wi-Fi عامة ، حيث أن نقطة اتصال Wi-Fi هي ملاذ لجميع المتسللين والمتطفلين لأن الشبكة المفتوحة ليس لديها ممارسات أمان قياسية.

باستخدام أداة التتبع القياسية ، يمكن للمهاجم سرقة جميع البيانات مثل كلمات المرور التي قمت بتسجيل الدخول إليها ، خاصةً على المواقع الاجتماعية والحساب المصرفي والبريد الإلكتروني والمزيد.

يمكن لشبكة VPN إرسال حركة مرور الشبكة الخاصة بك عبر نفق مشفر آمن ، مما يجعل من الصعب على الآخرين سرقة بياناتك. تأتي VPN مع العديد من الميزات الرائعة مثل توفير وصول محدود للمحتوى إلى المنطقة ، كما أنها تحافظ على خصوصية التصفح الخاصة بك من مزودي خدمة الإنترنت وتشفير حركة مرور الشبكة عبر الإنترنت.

كن متشككًا بشأن الروابط

لا تثق بشكل أعمى في أي ارتباط. قم دائمًا بالمرور فوق أي رابط تتلقاه عبر البريد الإلكتروني أو وسائل التواصل الاجتماعي لمعرفة ما إذا كان يأخذك إلى الصفحة الصحيحة.يمكن للمهاجمين استخدام تقنيات الهندسة الاجتماعية لسرقة بياناتك.

يمكنك استخدام موقع Ferrostotal لتحليل الملفات وعناوين URL المشبوهة أو إضافة موقع ويب “unshorten.link“متصفح Chrome ، الذي يمكنه الكشف عن عنوان الويب الدقيق لأي روابط مختصرة ، كما يتيح لك معرفة ما إذا كان الموقع مصنفًا على أنه ضار أم لا.

قم بتنزيل برامج ضارة مثل “Malwarebytes” على جهازك المحمول. وإذا قمت بتنزيل تطبيق ضار أو طورت مرفقًا ضارًا ، فيمكن لبرنامج الحماية من البرامج الضارة المحمولة منع انتشار التهديد. قم بتشغيل خدمة “Google Play Protect” بالانتقال إلى الإعدادات ، ثم الأمان والنقر على “Google Play Protect”.

ضع جهازك في الوضع الآمن إذا وجدت نوعًا من مشكلات الأداء مثل تعطل التطبيق المتكرر ، والإعلانات المنبثقة المزعجة على الشاشة ، وانخفاض غير طبيعي في السرعة والأداء.

توصل المؤلف إلى أن البرامج الضارة يمكنها سرقة البيانات الحساسة والتحكم في جهازك وإتلاف نظامك. إذا تعرض هاتفك للتلف بسبب تطبيق تم تثبيته مؤخرًا ، يتيح لك وضع الأمان التحقق مما إذا كان التطبيق الذي ثبته للتو يسبب مشكلة في هاتفك.

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

تقنية

أول مريض لشركة Neuralink يسمي شريحة دماغه، ويتعلم لغات جديدة

يقول أول مريض لشركة Neuralink أنه تم زرع شريحة دماغه هناك بعد سبعة أشهر من عملية الزرع الجراحية.

نولاند أربو، وهو مصاب بالشلل الرباعي وتحول أول شخص يتلقى الزرعة التي تتحكم في الكمبيوتر تم تطويره بواسطة لإيلون ماسك وقالت شركة واجهة الدماغ، الأربعاء، إنها أطلقت على الجهاز اسم “حواء” وتعمل معه على تحسين نفسه بطرق مختلفة.

كمين كتب في منشور على X أنه يقضي حوالي أربع ساعات يوميًا في اجتماعات مع فريق Neuralink، من الاثنين إلى الجمعة، لاختبار عملية الزرع. وفي أوقات فراغه يستخدم الجهاز لقراءة الكتاب المقدس ودراسته وتعلم اللغات.

وقال: “في الوقت الحالي، أتعلم الفرنسية واليابانية لمدة ثلاث ساعات تقريبًا يوميًا باستخدام عدة مصادر مختلفة”.

وأضاف أربو: “قررت أيضًا إعادة تعلم الرياضيات من الألف إلى الياء استعدادًا للعودة إلى المدرسة يومًا ما”.

وتلقى أربو، الذي أصيب بالشلل من الكتفين إلى الأسفل في عام 2016 فيما أسماه سابقًا “حادث غوص غريب”، عملية زرع دماغ نيورالينك في يناير.

تلتقط الشريحة نشاط الدماغ وترسله إلى جهاز كمبيوتر عبر البلوتوث، مما يسمح للمستخدم بالتحكم في حركة مؤشر الكمبيوتر وتصفح الويب ولعب ألعاب الفيديو وتصميم نماذج ثلاثية الأبعاد – على سبيل المثال – من خلال محاكاة حدوث هذه الأشياء.

كانت الجراحة ناجحة في البداية، ولكن في الأسابيع التي تلت ذلك، بدأ الجهاز يتعطل بعد انسحاب بعض أسلاكه البالغ عددها 64 سلكًا، كل منها أرق من شعرة الإنسان، من دماغه.

أخبر أربو Business Insider سابقًا أن فقدان الوظيفة كان له تأثير عاطفي عليه. ومع ذلك، كتبت شركة Neuralink في منشور على مدونتها في شهر مايو أنها تمكنت من حل المشكلة، ويقول Arbo إن غرسته تعمل الآن على النحو المنشود.

لدى شركة Neuralink خطط طموحة لشريحة الدماغ الخاصة بها، والتي أعلنت عنها مؤخرًا تم زرعها بنجاح في مريض آخر.

وقال ماسك إن الشركة تهدف إلى القيام بذلك لزرع الشريحة بالآلاف، وربما الملايينالمزيد من المرضى على مدى العقد المقبل، وأنه يمكن استخدامه في نهاية المطاف للسيطرة على الأطراف الاصطناعية في “حل لوك سكاي ووكر”.

كما وصف الملياردير أيضًا غرسة Neuralink بأنها بالغة الأهمية الإنسانية هي التنافس مع الذكاء الاصطناعي الفائق الذكاءوهو ما يحاول تطويره في شركته الناشئة للذكاء الاصطناعي، xAI.

والآن بعد أن تمت استعادة وظائف الجهاز بالكامل، قال أربو إنه مهتم بالعودة إلى الكلية وإنهاء شهادته أو التحول إلى علم الأعصاب لأنه “قد يكون لديه نظرة ثاقبة في هذا المجال في هذه المرحلة”.

ويطمح المقيم في أريزونا أيضًا إلى نشر كتاباته الإبداعية وبدء جمعية خيرية وبناء منزل لوالديه يومًا ما.

وقال أربو: “في النهاية، أنا أستمتع بحياتي وتحسنت حياتي كثيرًا في مثل هذا الوقت القصير. من الصعب حتى وصفها بالكلمات”، ووقع المنشور بعبارة “Noland & Eve، المعروف أيضًا باسم P1”.

لم تستجب شركة Neuralink لطلب التعليق الذي تم تقديمه خارج ساعات العمل العادية.

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

تقنية

“ماذا تقصد؟ انا ذاهب لرمي

عشاق الألعاب القتالية يأكلون جيدًا، وجميع الألعاب الكلاسيكية تقريبًا تعود الآن

يبدو أن Capcom لم تكن راضية عن إطلاق لعبة Marvel vs. قتال Capcom قريبًا وفاجأ معجبيهم مرة أخرى.

خلال عرض Nintendo Direct: Partner Showcase بالأمس، ظهرت مجموعة Capcom Fighting Collection 2 فجأة على آلاف/ملايين الشاشات حول العالم، الأمر الذي من الواضح أنه أرسل مجتمع ألعاب القتال إلى حالة من الجنون على أقل تقدير.

مثل ردود أفعال مجموعة Marvel السابقة، فإن المعجبين الذين شاهدوا البث (وأولئك الذين سجلوا الدخول بعده) تفاجأوا ربما لم يتوقعوا مجموعة أخرى قريبًا جدًا عندما لم تكن المجموعة الأولى قد خرجت بعد.

هناك بالطبع فرحة جامحة ليس فقط في رؤية عودة لعبتي Capcom vs.SNK، ولكن أيضًا في شخصيات Project Justice، والتي لم تكن متاحة منذ إصدار Sega Dreamcast في عام 2001.

علاوة على ذلك، فقد تعمقوا أكثر في Power Stone وPower Stone 2 التي ظل المعجبون يستجدون إصدارًا جديدًا منها لسنوات.

وبالطبع هناك خيط مشترك من النكات من أولئك الذين يتفاعلون مع الكشف عن أنه كان من الممكن أن يتركوا Capcom Fighting Evolution خارج اللعبة – خاصة عندما لا يتم تضمين المدارس المنافسة الأصلية.

حدث مرة أخرى؟! @maximilian_ pic.twitter.com/dijuIN8DHE

– خورخي كونستانتيني (@itotweets_) 27 أغسطس 2024

ماكسيميليان ديفيد هو رد الفعل الذي ربما كان يرغب في رؤيته، ولم يخيب ظنه هناك.

في البداية، ماكس “ماذا؟” يبدو الأمر أكثر حيرة ويكاد يكون خائفًا مما يحدث عندما يقفز ريو وتيري على الشاشة، متبوعًا بمزيد من التعبيرات والصراخ.

يعرف ماكس كيف سيكون رد فعل صديقه، لذلك يتصل بكيني”أونروليمباشرة بعد ذلك ويطلب منه الابتعاد عن الإنترنت بأي ثمن حتى يتمكن من مشاهدة Nintendo Direct.

يلتزم كيني بذلك، وبينما يجلس للحصول على رده، يمكنك رؤية لافتات Power Stone وRival Schools الرائعة مضاءة خلفه – حتى تتمكن من تخمين كيف سيسير الأمر.

الفيديو الكامل هنا https://t.co/bVNgpgQk64 pic.twitter.com/zhlKPwIbQn

— أونروولي ❼ (@unrooolie) 27 أغسطس 2024

يبدأ بالقفز في CvS، لكنه لا يستطيع إلا أن يقفز لأعلى ولأسفل عندما يظهر Justice على الشاشة.

وعندما يأتي Power Stone، يصرخ كيني ويقفز من كرسيه بسرعة كبيرة لدرجة أنه يقطع الميكروفون أو سماعات الرأس، ويمكنك سماع صوت إشعار Windows بشكل هزلي عند حدوث ذلك.

إنه متحمس جدًا لدرجة أنه بدأ يسعل ويقرأ كيف كاد أن يتقيأ.

معامل وبالمثل، كان عليه أن يركض من على الكرسي ليجد نسخته القديمة من CvS2 على الرف أيضًا.

قميصي لهذا اليوم تم شراؤه من قبل أطفالي pic.twitter.com/ELqeQWGT3D

— أونروولي ❼ (@unrooolie) 28 أغسطس 2024

من الجميل أيضًا رؤية رد فعل شخص مثل الأسطوري جاستن وونغوالتي كانت ذات مرة (أو في بعض الحالات لا تزال تتنافس) في العديد من هذه العناوين.

لقد قمنا بتضمين بعض من أطرف ردود أفعال Capcom Fighting Collection 2 التي يمكن أن نجدها منه com.curiousjoi, قرمزي كيلو بايتو ألعاب تشازالوالتي يمكنك الاطلاع عليها أدناه – ولكن لا تتفاجأ إذا واجهت لغة قوية وسط الإثارة

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

تقنية

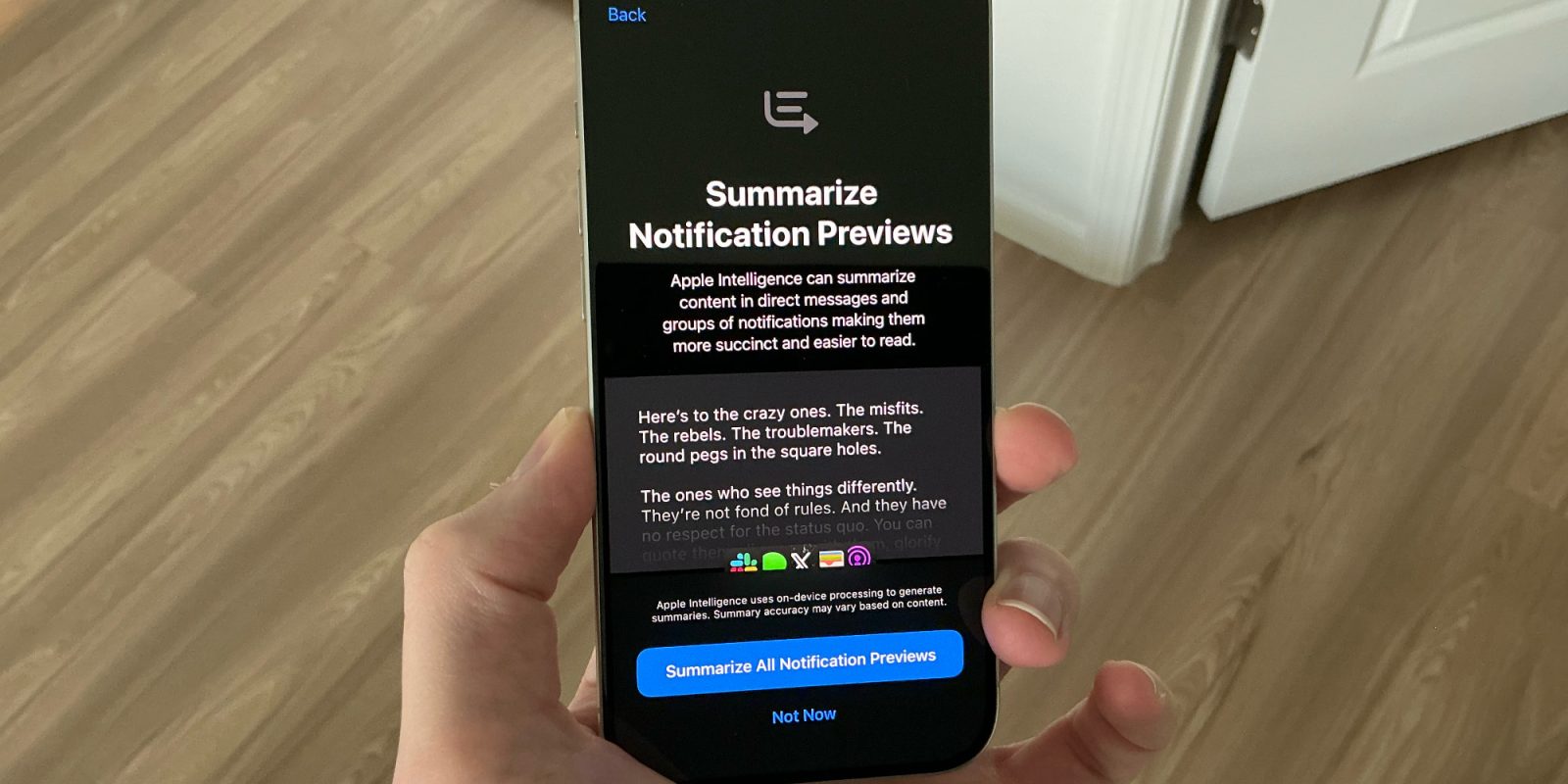

يوفر الإصدار التجريبي الثالث من iOS 18.1 ملخصات إشعارات Apple Intelligence لجميع التطبيقات

أصدرت Apple اليوم الإصدار Beta 3 لأنظمة iOS 18.1 وiPadOS 18.1 وmacOS Sequoia 15.1. تتضمن هذه التحديثات بعض إمكانيات Apple Intelligence الرئيسية الجديدة غير المتوفرة في الإصدارات التجريبية السابقة. إحدى هذه الإضافات تؤدي إلى توسيع ما يمكن أن يكون الميزة القاتلة لـ Apple Intelligence: ملخصات التنبيه.

ملخصات الإخطارات لجميع تطبيقاتك

في الإصدارات السابقة من iOS 18.1، كانت ملخصات الإشعارات متاحة لتطبيقين من تطبيقات Apple:

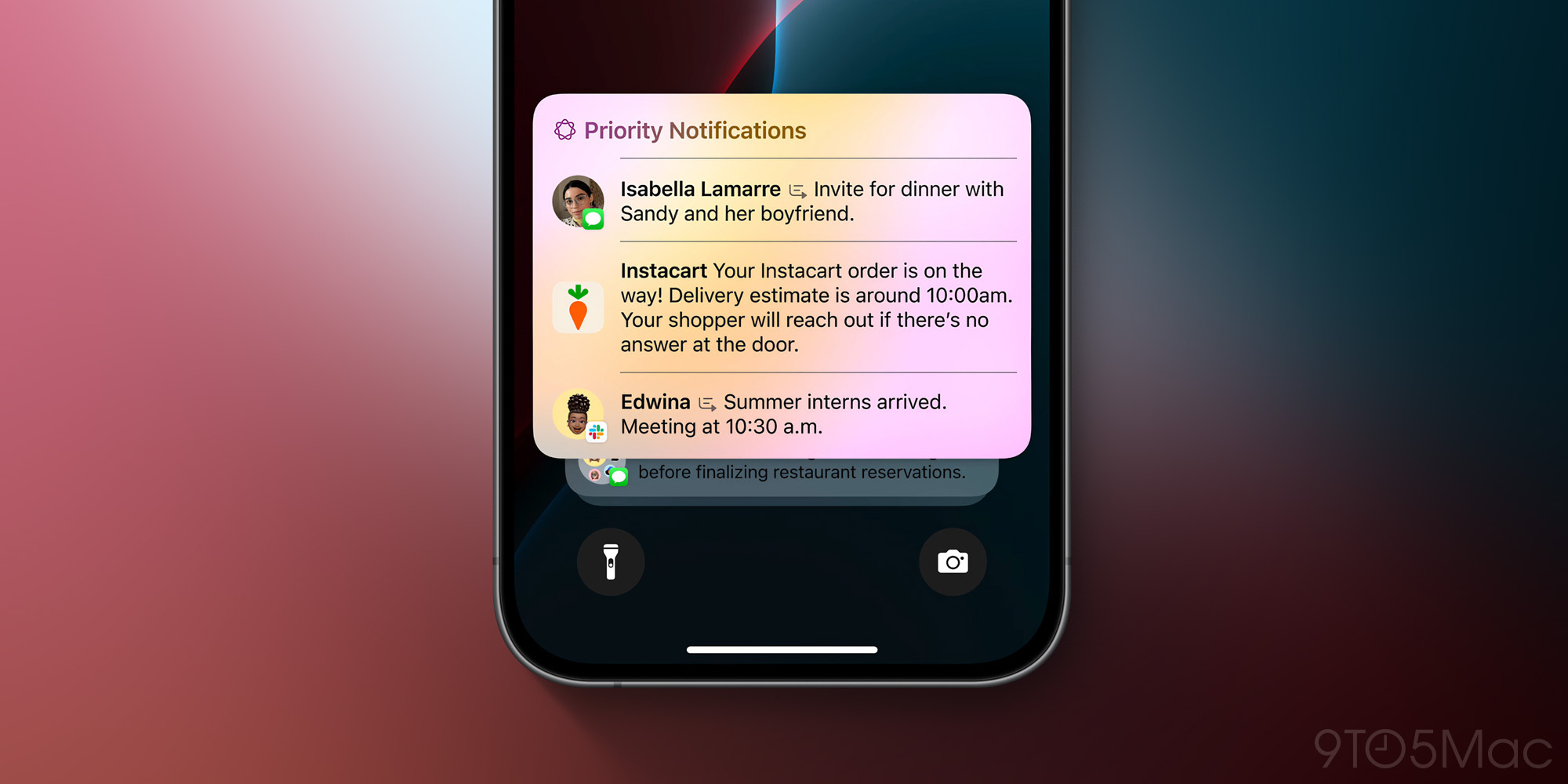

على الرغم من اقتصاره على تطبيقين فقط، إلا أنهما ذكاء أبل لقد كانت الملخصات هي أكبر فرق بالنسبة لي في استخدامي اليومي.

الآن، في الإصدار التجريبي 3 اليوم، يمكن استخدام ملخصات الإشعارات لكل تطبيق على جهازك. يتضمن ذلك المزيد من تطبيقات نظام Apple الخاصة، ولكن أيضًا – والأهم – تطبيقات الطرف الثالث أيضًا.

ستستخدم الملخصات الذكاء الاصطناعي لالتقاط محتوى رسالة معينة أو بريد إلكتروني أو عنوان إخباري معين بذكاء، وما إلى ذلك. سيتم بعد ذلك تسليم هذا الملخص في إشعار، الأمر الذي جعل الإشعارات في استخدامي أكثر فائدة من ذي قبل.

بعد تثبيت الإصدار التجريبي 3، سيوفر جهازك دليل إعداد يسألك عما إذا كنت تريد تمكين ملخصات الإشعارات لجميع تطبيقاتك أم لا.

ولكن مهما كان اختيارك، فمن خلال الإعدادات ⇾ الإشعارات ⇾ معاينة الملخص، يمكنك بدلاً من ذلك تشغيل الملخصات وإيقاف تشغيلها للتطبيقات الفردية.

لذلك، إذا كانت هناك إشعارات معينة تفضل ملخصات لها، في حين ترغب البعض الآخر في الحصول على محتوى إشعارات عادي، فيمكنك الانتقاء والاختيار على أساس كل تطبيق على حدة.

توفر ميزة الذكاء الاصطناعي قيمة مضافة كل يوم

كما كتبت من قبل، كانت ملخصات التنبيه هي الميزة المفضلة لدي في Apple Intelligence حتى الآن. أنا متحمس لرؤيتهم يأتون إلى المزيد من التطبيقات اليوم.

لا تزال Apple Intelligence في مرحلة تجريبية، وبالتالي فإن الملخصات، بالطبع، لم تكن دائمًا دقيقة تمامًا. ذات مرة، أرسل لي أخي رسالة نصية عن ابنه الرضيع، وأشار ملخص شركة أبل إلى “ابنته”.

ولكن في معظم الأحيان، كانت ملخصات الإشعارات بمثابة إضافة قيمة حقًا لجهاز iPhone وiPad وحتى Apple Watch.

ما رأيك في ملخصات Apple Intelligence؟ هل وجدتها مفيدة؟ أخبرنا في التعليقات.

FTC: نحن نستخدم الروابط التابعة التلقائية التي تدر دخلاً. أكثر.

Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.

-

وسائل الترفيه4 سنوات ago

Yakamoz S-245 الموسم الثاني: تاريخ إصدار Netflix واللاعبين والقصة

-

علم3 سنوات ago

تقدم مستشفى ديلا نمر رعاية طبية متكاملة لمرضى الأنف والأذن والحنجرة

-

تقنيةسنتين ago

iOS 17: الجديد كليًا مع Siri و Spotlight

-

الاخبار المهمهسنتين ago

معرض عن مدينة العلا السعودية أقيم في متحف القصر- شينهوا

-

رياضة3 سنوات ago

الإمارات المهيمنة تفوز بالمركز الأول في بطولة ناس الرياضية للجوجيتسو

-

الاخبار المهمهسنتين ago

وذكر التقرير أن اليابان تخطط للقاء وزراء خارجية منطقة الخليج في سبتمبر

-

رياضةسنتين ago

UFC 294 فولكانوفسكي ضد ماخاتشيف: دانا وايت تثني القواعد لفولك، وقت البدء، البطاقة

-

الاخبار المهمه3 سنوات ago

السعودية تستقبل “مراسل رونالدو” الأول في العالم